Управление информационными инцидентами и реагирование на кибератаки

реклама

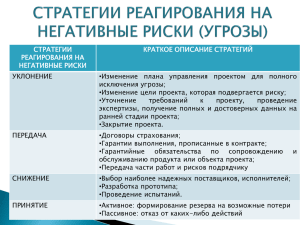

ВВЕДЕНИЕ - ОПРЕДЕЛЕНИЕ ИНФОРМАЦИОННЫХ ИНЦИДЕНТОВ: ИНФОРМАЦИОННЫЕ ИНЦИДЕНТЫ — ЭТО СОБЫТИЯ, КОТОРЫЕ МОГУТ УГРОЖАТЬ БЕЗОПАСНОСТИ ИНФОРМАЦИИ, СИСТЕМ ИЛИ СЕТЕЙ. ОНИ МОГУТ ВАРЬИРОВАТЬСЯ ОТ НЕСАНКЦИОНИРОВАННОГО ДОСТУПА ДО РАЗРУШИТЕЛЬНЫХ АТАК НА ИНФРАСТРУКТУРУ. - ЗНАЧЕНИЕ УПРАВЛЕНИЯ ИНЦИДЕНТАМИ В КИБЕРБЕЗОПАСНОСТИ: ЭФФЕКТИВНОЕ УПРАВЛЕНИЕ ИНЦИДЕНТАМИ ПОЗВОЛЯЕТ: - МИНИМИЗИРОВАТЬ УЩЕРБ И ВРЕМЯ ПРОСТОЯ. - ОБЕСПЕЧИТЬ СОБЛЮДЕНИЕ НОРМАТИВНЫХ ТРЕБОВАНИЙ. - УКРЕПИТЬ ДОВЕРИЕ КЛИЕНТОВ И ПАРТНЕРОВ. ЦЕЛИ ПРЕЗЕНТАЦИИ • ПОНЯТЬ ОСНОВНЫЕ ЭТАПЫ УПРАВЛЕНИЯ ИНЦИДЕНТАМИ. • ИЗУЧИТЬ ТЕХНОЛОГИИ И МЕТОДЫ РЕАГИРОВАНИЯ НА КИБЕРАТАКИ. • РАССМОТРЕТЬ ПРИМЕРЫ УСПЕШНОГО РЕАГИРОВАНИЯ. • ОБСУДИТЬ ПРОБЛЕМЫ И ВЫЗОВЫ В ОБЛАСТИ КИБЕРБЕЗОПАСНОСТИ. КЛАССИФИКАЦИЯ ИНФОРМАЦИОННЫХ ИНЦИДЕНТОВ ТИПЫ ИНЦИДЕНТОВ: - УТЕЧКА ДАННЫХ: НЕПРАВОМЕРНЫЙ ДОСТУП К КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ. НАПРИМЕР, УТЕЧКА ДАННЫХ В FACEBOOK В 2019 ГОДУ, КОГДА БЫЛИ РАСКРЫТЫ ЛИЧНЫЕ ДАННЫЕ МИЛЛИОНОВ ПОЛЬЗОВАТЕЛЕЙ. - ВРЕДОНОСНОЕ ПО: УСТАНОВКА ВИРУСОВ И ШПИОНСКИХ ПРОГРАММ. КЕЙС С ВИРУСОМ WANNACRY, КОТОРЫЙ ЗАШИФРОВАЛ ДАННЫЕ НА БОЛЕЕ ЧЕМ 200,000 КОМПЬЮТЕРАХ В 150 СТРАНАХ. - ФИШИНГ: МОШЕННИЧЕСКИЕ ПОПЫТКИ ПОЛУЧЕНИЯ КОНФИДЕНЦИАЛЬНЫХ ДАННЫХ. ПРИМЕР — АТАКА НА GOOGLE И FACEBOOK, КОГДА МОШЕННИКИ ОБМАНОМ ВЫМАНИЛИ БОЛЕЕ $100 МИЛЛИОНОВ. - DDOS-АТАКИ: АТАКИ, НАПРАВЛЕННЫЕ НА ПЕРЕГРУЗКУ СЕРВЕРОВ. НАПРИМЕР, АТАКА НА DYN В 2016 ГОДУ, КОТОРАЯ ПРИВЕЛА К СБОЯМ В РАБОТЕ ТАКИХ СЕРВИСОВ, КАК TWITTER И NETFLIX. ЭТАПЫ УПРАВЛЕНИЯ ИНЦИДЕНТАМИ 1. ПОДГОТОВКА: - РАЗРАБОТКА ПОЛИТИКИ БЕЗОПАСНОСТИ, ВКЛЮЧАЮЩЕЙ ПРАВИЛА И ПРОЦЕДУРЫ ДЛЯ РЕАГИРОВАНИЯ НА ИНЦИДЕНТЫ. ВКЛЮЧАЕТ СОЗДАНИЕ КОМАНДЫ РЕАГИРОВАНИЯ НА ИНЦИДЕНТЫ (CSIRT). - ОБУЧЕНИЕ СОТРУДНИКОВ ОСНОВАМ КИБЕРБЕЗОПАСНОСТИ. РЕГУЛЯРНЫЕ ТРЕНИНГИ ПО ФИШИНГУ И БЕЗОПАСНОМУ ПОВЕДЕНИЮ В СЕТИ. 2. ИДЕНТИФИКАЦИЯ: - МОНИТОРИНГ СИСТЕМ С ПОМОЩЬЮ SIEM (SECURITY INFORMATION AND EVENT MANAGEMENT) ДЛЯ ВЫЯВЛЕНИЯ ПОДОЗРИТЕЛЬНЫХ АКТИВНОСТЕЙ. ПРИМЕР ИСПОЛЬЗОВАНИЯ SPLUNK ИЛИ IBM QRADAR. - АНАЛИЗ ЛОГОВ И СОБЫТИЙ ДЛЯ ОПРЕДЕЛЕНИЯ ХАРАКТЕРА ИНЦИДЕНТА. ИСПОЛЬЗОВАНИЕ СИСТЕМ IDS (INTRUSION DETECTION SYSTEMS) ДЛЯ ОБНАРУЖЕНИЯ АНОМАЛИЙ. 3. СОДЕРЖАНИЕ: - ИЗОЛЯЦИЯ ЗАТРОНУТЫХ СИСТЕМ ДЛЯ ПРЕДОТВРАЩЕНИЯ ДАЛЬНЕЙШЕГО РАСПРОСТРАНЕНИЯ УГРОЗЫ. НАПРИМЕР, ОТКЛЮЧЕНИЕ ЗАРАЖЕННОГО КОМПЬЮТЕРА ОТ СЕТИ. - ОЦЕНКА УЩЕРБА ДЛЯ ПОНИМАНИЯ МАСШТАБА ИНЦИДЕНТА. ИСПОЛЬЗОВАНИЕ ИНСТРУМЕНТОВ ДЛЯ АНАЛИЗА УЯЗВИМОСТЕЙ (НАПРИМЕР, NESSUS). 4. ВОССТАНОВЛЕНИЕ: - ВОССТАНОВЛЕНИЕ СИСТЕМ ИЗ РЕЗЕРВНЫХ КОПИЙ. ОБЕСПЕЧЕНИЕ НАЛИЧИЯ АКТУАЛЬНЫХ РЕЗЕРВНЫХ КОПИЙ КРИТИЧЕСКИ ВАЖНОЙ ИНФОРМАЦИИ. - АНАЛИЗ ПРИЧИН ИНЦИДЕНТА ДЛЯ ВЫЯВЛЕНИЯ УЯЗВИМОСТЕЙ. ПРОВЕДЕНИЕ ПОСТ-ИНЦИДЕНТНОГО АНАЛИЗА ДЛЯ УЛУЧШЕНИЯ ПРОЦЕССОВ. 5. УРОКИ НА БУДУЩЕЕ: - ОБНОВЛЕНИЕ ПОЛИТИКИ БЕЗОПАСНОСТИ НА ОСНОВЕ ПОЛУЧЕННОГО ОПЫТА И ВНЕДРЕНИЕ НОВЫХ МЕР ЗАЩИТЫ. НАПРИМЕР, ВНЕДРЕНИЕ МНОГОФАКТОРНОЙ АУТЕНТИФИКАЦИИ ПОСЛЕ ИНЦИДЕНТА С УТЕЧКОЙ ДАННЫХ. РЕАГИРОВАНИЕ НА КИБЕРАТАКИ - ПРИНЦИПЫ РЕАГИРОВАНИЯ: - БЫСТРОТА: БЫСТРАЯ РЕАКЦИЯ НА ИНЦИДЕНТЫ МИНИМИЗИРУЕТ ПОТЕНЦИАЛЬНЫЙ УЩЕРБ. НАПРИМЕР, КОМПАНИИ ДОЛЖНЫ ИМЕТЬ ЧЕТКИЙ ПЛАН ДЕЙСТВИЙ В СЛУЧАЕ АТАКИ. - ЭФФЕКТИВНОСТЬ: ИСПОЛЬЗОВАНИЕ ПРОВЕРЕННЫХ МЕТОДОВ РЕАГИРОВАНИЯ ДЛЯ БЫСТРОГО ВОССТАНОВЛЕНИЯ. ПРИМЕНЕНИЕ ЗАРАНЕЕ ПОДГОТОВЛЕННЫХ СЦЕНАРИЕВ РЕАГИРОВАНИЯ. - ПРОЗРАЧНОСТЬ: ОТКРЫТОЕ ИНФОРМИРОВАНИЕ ВСЕХ ЗАИНТЕРЕСОВАННЫХ СТОРОН О ХОДЕ РЕАГИРОВАНИЯ. ВАЖНО ПОДДЕРЖИВАТЬ СВЯЗЬ С КЛИЕНТАМИ И ПАРТНЕРАМИ ВО ВРЕМЯ ИНЦИДЕНТА. - РОЛИ И ОБЯЗАННОСТИ КОМАНДЫ РЕАГИРОВАНИЯ: - НАЗНАЧЕНИЕ ОТВЕТСТВЕННЫХ ЗА РАЗЛИЧНЫЕ АСПЕКТЫ УПРАВЛЕНИЯ ИНЦИДЕНТАМИ (НАПРИМЕР, ТЕХНИЧЕСКИЕ СПЕЦИАЛИСТЫ, PR-ОТДЕЛ). ОПРЕДЕЛЕНИЕ ЧЕТКИХ РОЛЕЙ ДЛЯ КАЖДОГО ЧЛЕНА КОМАНДЫ. ТЕХНОЛОГИИ ДЛЯ УПРАВЛЕНИЯ ИНЦИДЕНТАМИ - SIEM (SECURITY INFORMATION AND EVENT MANAGEMENT): ИНСТРУМЕНТЫ ДЛЯ СБОРА И АНАЛИЗА ДАННЫХ О БЕЗОПАСНОСТИ В РЕАЛЬНОМ ВРЕМЕНИ. ПРИМЕРЫ: SPLUNK, ARCSIGHT. - IDS/IPS (INTRUSION DETECTION/PREVENTION SYSTEMS): СИСТЕМЫ ДЛЯ ОБНАРУЖЕНИЯ И ПРЕДОТВРАЩЕНИЯ ВТОРЖЕНИЙ В СЕТИ. ПРИМЕРЫ: SNORT, SURICATA. - SOAR (SECURITY ORCHESTRATION, AUTOMATION, AND RESPONSE): ПЛАТФОРМЫ ДЛЯ АВТОМАТИЗАЦИИ ПРОЦЕССОВ РЕАГИРОВАНИЯ НА ИНЦИДЕНТЫ. ПРИМЕРЫ: PALO ALTO CORTEX XSOAR, IBM RESILIENT. ПРИМЕРЫ УСПЕШНОГО РЕАГИРОВАНИЯ - КЕЙС 1: В 2020 ГОДУ КОМПАНИЯ SOLARWINDS СТОЛКНУЛАСЬ С СЕРЬЕЗНОЙ КИБЕРАТАКОЙ ЧЕРЕЗ ИХ ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ ORION. КОМАНДА БЫСТРО ИДЕНТИФИЦИРОВАЛА ИСТОЧНИК УГРОЗЫ И ИЗОЛИРОВАЛА ЗАТРОНУТЫЕ СИСТЕМЫ. В РЕЗУЛЬТАТЕ ОНИ СМОГЛИ ВОССТАНОВИТЬ НОРМАЛЬНУЮ РАБОТУ ЧЕРЕЗ НЕСКОЛЬКО ДНЕЙ И УКРЕПИЛИ МЕРЫ БЕЗОПАСНОСТИ. - КЕЙС 2: В СЛУЧАЕ С EQUIFAX В 2017 ГОДУ КОМПАНИЯ НЕ СМОГЛА БЫСТРО ОТРЕАГИРОВАТЬ НА УТЕЧКУ ДАННЫХ, ЧТО ПРИВЕЛО К УТЕЧКЕ ЛИЧНОЙ ИНФОРМАЦИИ БОЛЕЕ 147 МИЛЛИОНОВ ЧЕЛОВЕК. ПОСЛЕ ЭТОГО ОНИ ВНЕДРИЛИ НОВЫЕ МЕРЫ БЕЗОПАСНОСТИ, ВКЛЮЧАЯ РЕГУЛЯРНЫЕ АУДИТЫ И ОБУЧЕНИЕ СОТРУДНИКОВ, ЧТО ЗНАЧИТЕЛЬНО УЛУЧШИЛО ИХ ЗАЩИТУ ОТ БУДУЩИХ УГРОЗ. ПРОБЛЕМЫ И ВЫЗОВЫ - ПОСТОЯННО МЕНЯЮЩИЕСЯ УГРОЗЫ: ХАКЕРЫ РАЗРАБАТЫВАЮТ НОВЫЕ МЕТОДЫ АТАК КАЖДЫЙ ДЕНЬ, ЧТО ТРЕБУЕТ ПОСТОЯННОГО ОБНОВЛЕНИЯ ЗНАНИЙ И ТЕХНОЛОГИЙ. НАПРИМЕР, ИСПОЛЬЗОВАНИЕ ИСКУССТВЕННОГО ИНТЕЛЛЕКТА В КИБЕРАТАКАХ. - НЕДОСТАТОК КВАЛИФИЦИРОВАННОГО ПЕРСОНАЛА: МНОГИЕ ОРГАНИЗАЦИИ СТАЛКИВАЮТСЯ С НЕХВАТКОЙ СПЕЦИАЛИСТОВ ПО КИБЕРБЕЗОПАСНОСТИ. ПО ДАННЫМ ISC², К 2022 ГОДУ ПОТРЕБНОСТЬ В СПЕЦИАЛИСТАХ ПО БЕЗОПАСНОСТИ ВОЗРОСЛА НА 30%. - СЛОЖНОСТЬ ИНТЕГРАЦИИ ТЕХНОЛОГИЙ: РАЗНЫЕ ИНСТРУМЕНТЫ БЕЗОПАСНОСТИ МОГУТ НЕ ВСЕГДА РАБОТАТЬ СОВМЕСТНО, ЧТО ЗАТРУДНЯЕТ УПРАВЛЕНИЕ ИНЦИДЕНТАМИ. ЭТО ТРЕБУЕТ ДОПОЛНИТЕЛЬНЫХ УСИЛИЙ ПО ИНТЕГРАЦИИ И НАСТРОЙКЕ СИСТЕМ. РЕКОМЕНДАЦИИ ПО УЛУЧШЕНИЮ УПРАВЛЕНИЯ ИНЦИДЕНТАМИ - РЕГУЛЯРНЫЕ ТРЕНИРОВКИ И СИМУЛЯЦИИ ИНЦИДЕНТОВ ДЛЯ ПОВЫШЕНИЯ ГОТОВНОСТИ КОМАНДЫ. ИСПОЛЬЗОВАНИЕ СЦЕНАРИЕВ РЕАЛЬНЫХ АТАК ДЛЯ ОБУЧЕНИЯ СОТРУДНИКОВ. - ИНВЕСТИЦИИ В СОВРЕМЕННЫЕ ТЕХНОЛОГИИ КИБЕРБЕЗОПАСНОСТИ, ВКЛЮЧАЯ АВТОМАТИЗАЦИЮ ПРОЦЕССОВ. ЭТО ПОЗВОЛИТ СНИЗИТЬ НАГРУЗКУ НА КОМАНДУ БЕЗОПАСНОСТИ. - СОЗДАНИЕ КУЛЬТУРЫ БЕЗОПАСНОСТИ В ОРГАНИЗАЦИИ ЧЕРЕЗ ОБУЧЕНИЕ СОТРУДНИКОВ И ВНЕДРЕНИЕ ЛУЧШИХ ПРАКТИК. ВНЕДРЕНИЕ РЕГУЛЯРНЫХ СЕМИНАРОВ И КУРСОВ ПО КИБЕРБЕЗОПАСНОСТИ. ЗАКЛЮЧЕНИЕ - ЭФФЕКТИВНОЕ УПРАВЛЕНИЕ ИНФОРМАЦИОННЫМИ ИНЦИДЕНТАМИ ТРЕБУЕТ ПРОАКТИВНОГО ПОДХОДА, ПОСТОЯННОГО ОБУЧЕНИЯ И АДАПТАЦИИ К НОВЫМ УГРОЗАМ. - ВАЖНО НЕ ТОЛЬКО РЕАГИРОВАТЬ НА ИНЦИДЕНТЫ, НО И УЧИТЬСЯ НА НИХ, ЧТОБЫ ПРЕДОТВРАТИТЬ ИХ ПОВТОРЕНИЕ В БУДУЩЕМ. ПОСТОЯННОЕ СОВЕРШЕНСТВОВАНИЕ ПРОЦЕССОВ — КЛЮЧ К УСПЕШНОЙ ЗАЩИТЕ ИНФОРМАЦИИ. ВОПРОСЫ И ОБСУЖДЕНИЕ • - ОТКРЫТОЕ ВРЕМЯ ДЛЯ ВОПРОСОВ И ОБСУЖДЕНИЯ. ГОТОВ ОТВЕТИТЬ НА ЛЮБЫЕ ВАШИ ВОПРОСЫ ПО ТЕМЕ! • ЭТА РАСШИРЕННАЯ ВЕРСИЯ ПРЕЗЕНТАЦИИ ВКЛЮЧАЕТ БОЛЬШЕ ДЕТАЛЕЙ И ПРИМЕРОВ ПО КАЖДОМУ ПУНКТУ, ЧТО ПОЗВОЛИТ ВАШЕЙ АУДИТОРИИ ГЛУБЖЕ ПОНЯТЬ ТЕМУ УПРАВЛЕНИЯ ИНФОРМАЦИОННЫМИ ИНЦИДЕНТАМИ И РЕАГИРОВАНИЯ НА КИБЕРАТАКИ. ЕСЛИ НУЖНЫ ДОПОЛНИТЕЛЬНЫЕ УТОЧНЕНИЯ ИЛИ ИЗМЕНЕНИЯ, ДАЙТЕ ЗНАТЬ!