ЗАЩИТА ИНФОРМАЦИИ ОТ ВРЕДОНОСНЫХ ПРОГРАММ ВРЕДОНОСНЫЕ ПРОГРАММЫ

реклама

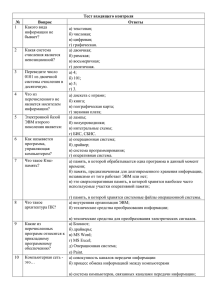

ЗАЩИТА ИНФОРМАЦИИ ОТ ВРЕДОНОСНЫХ ПРОГРАММ ВРЕДОНОСНЫЕ ПРОГРАММЫ ТИПЫ ВРЕДОНОСНЫХ ПРОГРАММ 1. 2. 3. 4. 5. 6. Компьютерные вирусы; Сетевые черви; Троянские программы; Программы показа рекламы; Программы-шпионы; Хакерские утилиты ИЗ УГОЛОВНОГО КОДЕКСА РФ Статья 273. Создание, использование и распространение вредоносных программ для ЭВМ 1. Создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ или машинных носителей с такими программами – наказываются лишением свободы на срок до трех лет со штрафом в размере до двухсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период до восемнадцати месяцев. 2. Те же деяния, повлекшие по неосторожности тяжкие последствия, наказываются лишением свободы на срок от трех до семи лет. ОПРЕДЕЛЕНИЕ ВРЕДОНОСНОЙ ПРОГРАММЫ В Уголовном кодексе РФ вредоносная программа определена как «заведомо приводящая к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети» КОМПЬЮТЕРНЫЕ ВИРУСЫ И ЗАЩИТА ОТ НИХ Классификация компьютерных вирусов: 1. 2. 3. 4. 5. Загрузочные вирусы; Загрузочно-файловые вирусы Файловые вирусы; Макро - вирусы; Скрипт – вирусы; ЗАГРУЗОЧНЫЕ (бутовые) ВИРУСЫ Эти вирусы очень хорошо знают процесс запуска любой ЭВМ. Чтобы понять действия этих вирусов, нам тоже надо хорошо знать, что происходит в ЭВМ при нажатии кнопки «ЗАПУСК» ПРОЦЕСС ЗАПУСКА «ЗДОРОВОЙ» ЭВМ Сектор начальной загрузки (MBR) HDD FAT-32 ПНЗ ПНЗ ROM BIOS ПРОГРАММА НАЧАЛЬНОЙ ЗАГРУЗКИ НА КОМАНДИРСКОМ МОСТИКЕ капитан ОС Windows и его помощница FAT-32 ИЗ ЧЕГО СОСТОИТ BOOT - ВИРУС ГОЛОВА ХВОСТ ЧТО ДЕЛАЕТ ВИРУС 1. 2. 3. 4. Выделяет некоторую область диска и помечает ее как недоступную операционной системе (в таблице FAT производит изменения записей о сбойных секторах). На диске появляются ложные badсекторы; Копирует в эту область свой «хвост» и оригинальный (здоровый) загрузочный сектор; Замещает программу начальной загрузки (ПНЗ) в загрузочном секторе (настоящем) своей «головой»; Организует свою собственную цепочку передачи управления ПРОЦЕСС ЗАПУСКА «ЗАРАЖЕННОЙ» ЭВМ ЛОЖНАЯ КОПИЯ сектора начальной загрузки (MBR) HDD ПНЗ ROM BIOS НАСТОЯЩИЙ сектор начальной загрузки НАСТОЯЩАЯ ПНЗ ЛОЖНЫЙ ПЛОХОЙ СЕКТОР ЛОЖНАЯ КОПИЯ ПНЗ НА КОМАНДИРСКОМ МОСТИКЕ капитан ОС Windows и его «помощник» - ГОЛОВА ВИРУСА Что сегодня творится с «бутовыми»? Практически истреблены современными антивирусными комплексами типа DrWeb DrWeb ("Диалог-Наука") и Антивирусом Касперского (Лаборатория Касперского) МАКРО-ВИРУСЫ Они «паразитируют» не на исполняемых .exe – файлах, а на документах, подготовленных в популярных программах из комплекта Microsoft Office. В офисных приложениях имеется встроенный язык программирования VBA (Visual Basic for Applications, предназначенный для создания макросов – макрокоманд. СКРИПТ-ВИРУСЫ Это последователи макро-вирусов (произошли от них). Они привязаны к одному из языков программирования типа JavaScript или VBScript, используемых при создании Web-страниц. Они используют «дырки» в защите программ Windows и Интернет-браузеров типа Explorer. Для борьбы с ними существуют настройки уровней безопасности Internet Explorer. НОВОСТИ АНИВИРУСНЫХ КОМПАНИЙ 29 октября 2008 года Компания «Доктор Веб» российский разработчик средств информационной безопасности под маркой Dr.Web - сообщает об успешной нейтрализации семейства троянов Trojan.Ws232Pacther, подменяющих ссылки в рекламных объявлениях, которые выдаются по результатам поискового запроса в Яндексе, Google, Rambler и других поисковых системах. НОВОСТИ АНИВИРУСНЫХ КОМПАНИЙ Обнаружен 12 октября 2008 Trojan-GameThief.Win32.OnLineGames.tnys Это троянская программа, предназначенная для похищения паролей к учетным записям игры LineAge II. Является приложением Windows (PE-EXE файл). При запуске троянец отображает на экране следующее окно: ЧТО СЕЙЧАС В МИРЕ ВИРУСОВ? • Количество вредоносных программ приближается к ста тысячам, появились десятки новых их типов и разновидностей - всё чаще смешанных, объединяющих все последние достижения "черной" компьютерной индустрии. • Сама эта индустрия набирает обороты, уже начались "гангстерские войны" между кланами компьютерных преступников. • Только зарегистрированные потери от компьютерных преступлений исчисляются уже десятками миллиардов долларов, и цифры эти растут угрожающими темпами. ДОМАШНЕЕ ЗАДАНИЕ Разработать таблицу классификации современных вредоносных программ