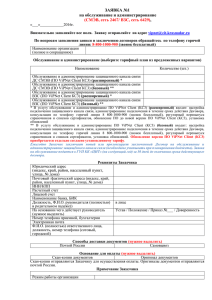

Приложение № 2 к запросу котировок Кол- №

реклама

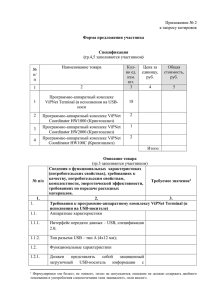

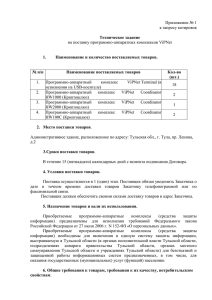

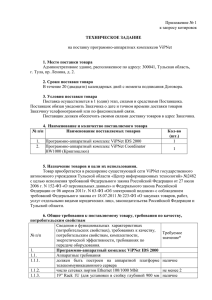

Приложение № 2 к запросу котировок Форма предложения участника Спецификация (гр.4,5 заполняются участником) 1 2 № п/п Наименование поставляемых товаров 1. 2. Программно-аппаратный комплекс ViPNet IDS 2000 Программно-аппаратный комплекс ViPNet Coordinator HW1000 (Криптошлюз) Итого: № п/п 1. 1.1. 1.1.1. 1.1.2. 1.1.3. 1.1.4. 1.2. 1.2.1 1.2.2. 1.2.3. 1.2.4. 1.2.5. 3 Колво (шт.) 4 5 Цена за ед., руб. Стоимость, руб. 1 1 Описание товара (гр. 3 заполняется участником) Сведения о функциональных характеристиках (потребительских свойствах), требованиях к качеству, Требуемое* потребительским свойствам, комплектности, значение энергетической эффективности, требованиях по передаче оборудования. Программно-аппаратный комплекс ViPNet IDS 2000 Аппаратные требования должен быть построен на аппаратной платформе телекоммуникационного сервера число сетевых портов Ethernet 100/1000 Mbit 19” Rack 1U (для установки в стойку глубиной 900 мм или 1000 мм) 444x43x685 (ШхВхГ) Производительность системы Функциональные требования должен быть совместим с имеющимся программным обеспечением реализующего функции криптографического шлюза должен быть совместим с имеющимся программным обеспечением, реализующим функции управления защищённой сетью (администрирования) должен быть совместим с имеющимся центром мониторинга состояния защищенной сети должен обеспечивать автоматическое обнаружение компьютерных атак на основе динамического анализа сетевого трафика стека протоколов TCP/IP для протоколов всех уровней модели взаимодействия открытых систем или 5-уровневой модели Интернет начиная с сетевого и заканчивая прикладным должен соответствовать классу «В» «требований к программным, программно-аппаратным или 1.2.6. 1.2.7. 1.2.8. 2. 2.1. 2.1.1. 2.1.2. 2.1.3. 2.1.4. 2.2. 2.2.1 2.2.2. 2.2.3. 2.2.4. 2.2.5. 2.2.6. 2.2.7. аппаратным средствам обнаружения компьютерных атак ФСБ РФ»; должен подключатся к каналам связи контролируемых информационных систем по Т-образной схеме (например, с использованием коммутатора оснащенного SPAN-портом управление и мониторинг осуществляется с использованием WEB-интерфейса через отдельно выделенный административный порт с любой рабочей станции, на которой установлен WEB-браузер и клиент защищенной сети должен фиксировать информацию об атаке: протокол, идентификатор (IP-адрес и порт) субъекта компьютерной атаки (если его можно определить на основе анализа трафика), идентификатор (IP-адрес и порт) объекта компьютерной атаки, код регистрируемого события, краткое описание с указанием степени критичности события, время и дата наступления события; Программно-аппаратный комплекс ViPNet Coordinator HW1000(Криптошлюз) Аппаратные требования должен быть построен на аппаратной платформе телекоммуникационного сервера число сетевых портов Ethernet 100/1000 Mbit Габаритные размеры: 19” Rack 1U (для установки в стойку глубиной от 480 мм и более) пропускная способность Функциональные требования представлять собой средство построения VPN и межсетевого экранирования выполненного в виде единого программно-аппаратного комплекса возможность организации «горячего резервирования» Криптошлюза в режиме отказоустойчивого активнопассивного кластера защиту данных на основе симметричного шифрования в рамках защищенного взаимодействия между участниками защищенного взаимодействия и Криптошлюзом фильтрацию IP-пакетов в соответствии с заданными правилами фильтрации на основе IP-адресов отправителя и получателя, протоколов, сетевых интерфейсов, номеров портов UDP/TCP, направления IP-пакетов число одновременно поддерживаемых защищенных соединений должно быть не менее 1000 возможность удаленного централизованного обновления адресной и ключевой информации Криптошлюза с контролем прохождения обновления возможность работы с пересекающимися адресными пространствами подсетей участников защищенного взаимодействия возможность доставки из Центра управления справочно-ключевой информации участникам защищенного взаимодействия с контролем прохождения обновления 2.2.9. совместимость и прозрачность при работе с сетевым оборудованием, реализующим NAT/PAT трансляцию сетевых адресов 2.2.10. контроль целостности программного обеспечения Криптошлюза 2.2.11 поддержку раздельной фильтрации для открытого и шифруемого IP-трафика 2.2.12. антиспуфинг 2.2.13. назначение условных IP-адресов для удаленных узлов 2.2.14. предоставление функции сервера IP-адресов 2.2.15. поддержку DHCP 2.2.16. возможность работы при изменении собственных IPадресов, IP-адресов NAT – устройств, возможность работы за устройствами с динамическими правилами NAT 2.2.17. удаленную или локальную настройку через специализированную консоль 2.3. Требования по сертификации (действующие сертификаты, заключения органа по сертификации). 2.3.1. сертификат, подтверждающий соответствие требованиям ФСБ России к устройствам типа межсетевые экраны не ниже 4 класса защищенности 2.3.2. сертификат, подтверждающий соответствие требованиям ФСБ России к средствам криптографической защиты информации класса не ниже КС3 *Заявка участника размещения заказа должна содержать конкретные показатели, соответствующие значениям, установленным настоящим пунктом, и товарный знак предлагаемого для использования товара. Указание приблизительных значений («не более», «не менее» или «эквивалент») не допускается. 2.2.8. ИТОГО: ___________________(_____________) руб. ____ коп., включая все налоги и сборы. Должность, ФИО, подпись уполномоченного лица, печать. Директор государственного автономного учреждения Тульской области «Центр информационных технологий» И.Г. Маградзе