Windows - Высшая школа экономики

реклама

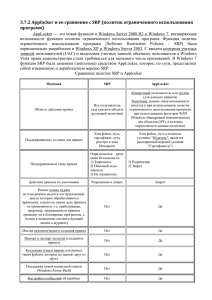

ВЫСШАЯ ШКОЛА ЭКОНОМИКИ Информационная безопасность ОС семейства Windows Курс лекций Рябов Максим Владимирович [Введите аннотацию документа. Аннотация обычно представляет собой краткий обзор содержимого документа. Введите аннотацию документа. Аннотация обычно представляет собой краткий обзор содержимого документа.] Оглавление Введение. ..................................................................................................................................................... 7 Предполагаемые знания у аудитории и цели курса. .......................................................................... 7 История создания и развития ОС Windows. .......................................................................................... 7 Общие принципы, положенные в основу архитектуры. ...................................................................... 7 Общая архитектура системы. ................................................................................................................. 7 Модульный принцип построения. ......................................................................................................... 7 Послойная организация модулей. ......................................................................................................... 7 Kernel Mode и User Mode. ....................................................................................................................... 7 Win32 подсистема ....................................................................................................................................... 7 РеализацияWin32 подсистемы (CSRSS.EXE). ......................................................................................... 7 Общая структура системных вызовов из приложений Windows. ....................................................... 7 Прохождение вызовов Win32 функций в ядро. .................................................................................... 7 Прямые вызовы «native» API. ................................................................................................................. 7 Win32 объекты. ........................................................................................................................................ 7 Драйвер Win32K.sys. ............................................................................................................................... 7 Подсистема Win32 в 64-х битных ОС. .................................................................................................... 7 Исполнение 16-битных приложений (DOS, Win16). ............................................................................. 7 Системные сервисы..................................................................................................................................... 7 Регистрация сервисов. ............................................................................................................................ 7 Имена сервисов и процессы сервисов. ................................................................................................. 7 Жизненный цикл системного сервиса. .................................................................................................. 7 Изоляция системных сервисов (Isolated Session 0)............................................................................... 7 Отложенный автозапуск системных сервисов (delayed automatic start). ........................................... 7 Ядро ОС ........................................................................................................................................................ 7 Процессы и потоки. ................................................................................................................................. 8 Идентификаторы процесса и потока. ................................................................................................ 8 Системные данные процесса. ............................................................................................................ 8 Структуры процесса в ядре. ................................................................................................................ 8 Коммуникация между процессами (LPC, Порт исключений, порт API). ......................................... 8 Таблица дескрипторов. ....................................................................................................................... 8 Дескрипторы виртуальных адресов процесса (VAD). ...................................................................... 8 Ярлык доступа (Access Token). ............................................................................................................ 8 Запуск процесса (потока). ................................................................................................................... 8 Системные потоки. .................................................................................................................................. 8 Структурированная обработка исключений (SEH)................................................................................ 8 Системный реестр. .................................................................................................................................. 8 Ульи системного реестра (hives). ....................................................................................................... 8 Организация системного реестра. ..................................................................................................... 8 Менеджер ввода/вывода. ...................................................................................................................... 8 Драйверы устройств. ........................................................................................................................... 8 Типы драйверов................................................................................................................................... 8 Вызов драйвера. .................................................................................................................................. 8 Цепочки драйверов. ............................................................................................................................ 8 Драйвер-фильтры. ............................................................................................................................... 8 WDM драйверы. .................................................................................................................................. 8 Диспетчеризация прерываний. .......................................................................................................... 8 Отложенные процедуры. .................................................................................................................... 8 Асинхронные процедуры.................................................................................................................... 8 Директории имен менеджера ввода/вывода. ................................................................................. 8 Менеджер памяти. .................................................................................................................................. 8 Виртуальное адресное пространство (модель 2GB, 3 GB, IA64, x64). ............................................. 8 Страничная организация памяти. ...................................................................................................... 8 Интерпретация виртуальных адресов. .............................................................................................. 9 Общие и приватные страницы памяти. ............................................................................................. 9 Обработка ошибок доступа к страницам памяти. ............................................................................ 9 Пулы памяти......................................................................................................................................... 9 Кучи памяти (heaps)............................................................................................................................. 9 Рабочий набор страниц памяти (working set). .................................................................................. 9 Списки страниц и их обслуживание................................................................................................... 9 Системный диспетчер. ............................................................................................................................ 9 Приоритеты потоков. .......................................................................................................................... 9 Диспетчеризация потоков. ................................................................................................................. 9 Привязка потоков к процессору (Processor Affinity). ........................................................................ 9 Ожидание объектов и синхронизация. ............................................................................................. 9 Объекты ОС Windows .............................................................................................................................. 9 Объекты ядра, объекты GDI, User. ..................................................................................................... 9 Дескрипторы объектов (handles), указатели на объекты, счетчик ссылок на объект. .................. 9 Менеджер объектов............................................................................................................................ 9 Структура объектов. ............................................................................................................................ 9 Область имен объектов. ..................................................................................................................... 9 Дескриптор безопасности и ярлык доступа (структуры безопасности - Security Descriptor, Access Token ) как объекты. ................................................................................................................ 9 Структуры безопасности в процессах и потоках. .............................................................................. 9 Безопасность объектов ядра. ............................................................................................................. 9 Монитор ссылок безопасности (SRM). .............................................................................................. 9 Сетевая архитектура ОС Windows. ......................................................................................................... 9 Архитектура NDIS 5.0, 6.0. ................................................................................................................... 9 Минипорт драйвер. ............................................................................................................................. 9 Драйвер протокола. ............................................................................................................................ 9 Промежуточные драйверы. ................................................................................................................ 9 Протоколы файлового обмена (SMB, SMB 2). .................................................................................10 Загрузка и инициализация операционной системы. .........................................................................10 Системный загрузчик (NTLDR). .........................................................................................................10 Ядро ОС (NTOSKRNL)..........................................................................................................................10 Слой абстрагирования от аппаратуры (HAL). ..................................................................................10 Драйверы устройств. .........................................................................................................................10 Пользовательская сессия. .................................................................................................................10 Локальная безопасность станции Windows. ...........................................................................................10 Подсистема локальной политики безопасности (LSASS). ..................................................................10 Подсистема входа (WinLogon). Библиотека графического обеспечения входа в систему (GINA). Провайдеры аутентификации. Новая архитектура подсистемы аутентификации (LogonUI). ........10 Менеджер учетных записей (SAM). .....................................................................................................10 Привилегии пользователей. .................................................................................................................10 Создание сессии пользователя. ...........................................................................................................10 Дискреционный контроль доступа. .....................................................................................................10 Подсистема протоколирования ...........................................................................................................10 Аудит системных объектов Windows ...............................................................................................10 Аудит использования прав пользователей .....................................................................................10 Аудит базовых объектов системы ....................................................................................................10 Переполнение файлов аудита..........................................................................................................10 Размещение файлов аудита .............................................................................................................10 Права на управление аудитом .........................................................................................................10 Установки безопасности файловой системы и реестра. ....................................................................10 Установка и тестирование нового ПО. .............................................................................................10 Рабочие директории ПО и пользователей. .....................................................................................10 Права прямого доступа к устройствам и к FAT-томам. ..................................................................10 Разделение доступа к отчуждаемым носителям. ..........................................................................11 Контроль удаленного доступа к реестру. ........................................................................................11 Разрешение редакторов реестра. ....................................................................................................11 Бюджеты пользователей и пользовательских групп. ........................................................................11 Пароли ....................................................................................................................................................11 Сложность и время жизни пароля ...................................................................................................11 Блокировка пароля............................................................................................................................11 Генерация пароля ..............................................................................................................................11 Фильтрация паролей .........................................................................................................................11 Системное предупреждение об окончании действия пароля ......................................................11 Атаки на пароль .................................................................................................................................11 Передача пароля по сети ..................................................................................................................11 Пароли для дублирующих локальных паролей..............................................................................11 Минимизация системных сервисов.....................................................................................................11 Ограничение контроля сервисов для операторов .........................................................................11 Непривилегированные сервисы ......................................................................................................11 Совместное использование ресурсов станций в сети ........................................................................11 Разделение директорий ...................................................................................................................11 Разделение принтеров......................................................................................................................11 Скрытые разделяемые ресурсы .......................................................................................................11 Защита системных объектов Windows. ...............................................................................................11 Неаутентифицированный просмотр записей аудита. ........................................................................11 Установка драйверов принтеров. ........................................................................................................11 Блокирующие хранители экрана. ........................................................................................................11 Защита хеша паролей пользователей. ................................................................................................11 Динамическая библиотека проверки паролей пользователей. .......................................................11 Неаутентифицированный просмотр имен пользователей и разделенных ресурсов. ....................11 Скрытие имени последнего работавшего пользователя. ..................................................................12 Отключение системы. ...........................................................................................................................12 Периодические обновления и исправления системы. ......................................................................12 Домены Windows и разграничение доступа к рабочим станциям сети. ..............................................12 Домены, отношение «доверия» и области действия пользовательских бюджетов. .....................12 Модели доменов. ..................................................................................................................................12 Учетные записи пользователей и сетевая аутентификация. .............................................................12 Вход пользователей в мультидоменной среде. .................................................................................12 Криптографическая защита. .....................................................................................................................12 Криптопровайдеры. ..............................................................................................................................12 Сертификаты. .........................................................................................................................................12 Удостоверяющие центры......................................................................................................................12 Подпись исполняемых файлов.............................................................................................................12 Шифрование файловой системы (EFS, BitLocker). ..............................................................................12 Криптографическая защита сетевого траффика (IPSec, SSL/TLS). ......................................................12 Сетевая безопасность................................................................................................................................12 Криптографически незащищенные пароли в сети. ............................................................................12 Подпись SMB-пакетов. ..........................................................................................................................12 Пароли LANMAN. ...................................................................................................................................12 Сетевые атаки на системные сервисы. ................................................................................................12 Прослушивание и перехват сетевого траффика. ................................................................................12 Изоляция системных сервисов Windows от глобальных сетей. ........................................................12 Подмена IP-пакетов...............................................................................................................................12 Ограничения TCP/IP портов. .................................................................................................................13 Безопасность сетевых протоколов Windows.......................................................................................13 Служба удаленного доступа (RAS, RDP) ...............................................................................................13 Пароли пользователей и удаленный доступ. .................................................................................13 Безопасность протоколов удаленного доступа. .............................................................................13 Windows Firewall. ...................................................................................................................................13 Замкнутость программной среды. ...........................................................................................................13 Политика ограничений WRP. ................................................................................................................13 AppLocker................................................................................................................................................13 Обзор правил AppLocker. ..................................................................................................................13 Компоненты и функционирование AppLocker. ...............................................................................13 Защита пользовательских учетных записей (UAP). ............................................................................13 Мандатный контроль доверенности исполняемого кода (MIC). .....................................................13 Изоляция привилегий пользовательских процессов (UIPI). ..............................................................13 Рандомизация загрузки модулей в адресное пространство процесса (ASLR). ................................13 Защита от атак............................................................................................................................................13 Разделение входа в систему. ...............................................................................................................13 Защита от собирателей паролей при входе в систему. .....................................................................13 Переменные окружения. ......................................................................................................................13 Нестандартные командные процессоры. ...........................................................................................13 Скрытие программ в файлах данных. ..................................................................................................13 Автозапуск с отчуждаемых носителей. ...............................................................................................13 Подмена ссылок. ...................................................................................................................................13 Расширения файлов. .............................................................................................................................13 Удаление атрибута «R» с директории Program Files. .........................................................................13 Интернет браузеры. ..............................................................................................................................14 Подмена системных библиотек. ..........................................................................................................14 Введение. Предполагаемые знания у аудитории и цели курса. История создания и развития ОС Windows. Общие принципы, положенные в основу архитектуры. Общая архитектура системы. Модульный принцип построения. Послойная организация модулей. Kernel Mode и User Mode. Win32 подсистема РеализацияWin32 подсистемы (CSRSS.EXE). Общая структура системных вызовов из приложений Windows. Прохождение вызовов Win32 функций в ядро. Прямые вызовы «native» API. Win32 объекты. Драйвер Win32K.sys. Подсистема Win32 в 64-х битных ОС. Исполнение 16-битных приложений (DOS, Win16). Системные сервисы. Регистрация сервисов. Имена сервисов и процессы сервисов. Жизненный цикл системного сервиса. Изоляция системных сервисов (Isolated Session 0). Отложенный автозапуск системных сервисов (delayed automatic start). Ядро ОС Процессы и потоки. Идентификаторы процесса и потока. Системные данные процесса. Структуры процесса в ядре. Коммуникация между процессами (LPC, Порт исключений, порт API). Таблица дескрипторов. Дескрипторы виртуальных адресов процесса (VAD). Ярлык доступа (Access Token). Запуск процесса (потока). Системные потоки. Структурированная обработка исключений (SEH). Системный реестр. Ульи системного реестра (hives). Организация системного реестра. Менеджер ввода/вывода. Драйверы устройств. Типы драйверов. Вызов драйвера. Цепочки драйверов. Драйвер-фильтры. WDM драйверы. Диспетчеризация прерываний. Отложенные процедуры. Асинхронные процедуры. Директории имен менеджера ввода/вывода. Менеджер памяти. Виртуальное адресное пространство (модель 2GB, 3 GB, IA64, x64). Страничная организация памяти. Интерпретация виртуальных адресов. Общие и приватные страницы памяти. Обработка ошибок доступа к страницам памяти. Пулы памяти. Кучи памяти (heaps). Рабочий набор страниц памяти (working set). Списки страниц и их обслуживание. Системный диспетчер. Приоритеты потоков. Диспетчеризация потоков. Привязка потоков к процессору (Processor Affinity). Ожидание объектов и синхронизация. Объекты ОС Windows Объекты ядра, объекты GDI, User. Дескрипторы объектов (handles), указатели на объекты, счетчик ссылок на объект. Менеджер объектов. Структура объектов. Область имен объектов. Дескриптор безопасности и ярлык доступа (структуры безопасности - Security Descriptor, Access Token ) как объекты. Структуры безопасности в процессах и потоках. Безопасность объектов ядра. Монитор ссылок безопасности (SRM). Сетевая архитектура ОС Windows. Архитектура NDIS 5.0, 6.0. Минипорт драйвер. Драйвер протокола. Промежуточные драйверы. Протоколы файлового обмена (SMB, SMB 2). Загрузка и инициализация операционной системы. Системный загрузчик (NTLDR). Ядро ОС (NTOSKRNL). Слой абстрагирования от аппаратуры (HAL). Драйверы устройств. Пользовательская сессия. Локальная безопасность станции Windows. Подсистема локальной политики безопасности (LSASS). Подсистема входа (WinLogon). Библиотека графического обеспечения входа в систему (GINA). Провайдеры аутентификации. Новая архитектура подсистемы аутентификации (LogonUI). Менеджер учетных записей (SAM). Привилегии пользователей. Создание сессии пользователя. Дискреционный контроль доступа. Подсистема протоколирования Аудит системных объектов Windows Аудит использования прав пользователей Аудит базовых объектов системы Переполнение файлов аудита Размещение файлов аудита Права на управление аудитом Установки безопасности файловой системы и реестра. Установка и тестирование нового ПО. Рабочие директории ПО и пользователей. Права прямого доступа к устройствам и к FAT-томам. Разделение доступа к отчуждаемым носителям. Контроль удаленного доступа к реестру. Разрешение редакторов реестра. Бюджеты пользователей и пользовательских групп. Пароли Сложность и время жизни пароля Блокировка пароля Генерация пароля Фильтрация паролей Системное предупреждение об окончании действия пароля Атаки на пароль Передача пароля по сети Пароли для дублирующих локальных паролей Минимизация системных сервисов Ограничение контроля сервисов для операторов Непривилегированные сервисы Совместное использование ресурсов станций в сети Разделение директорий Разделение принтеров Скрытые разделяемые ресурсы Защита системных объектов Windows. Неаутентифицированный просмотр записей аудита. Установка драйверов принтеров. Блокирующие хранители экрана. Защита хеша паролей пользователей. Динамическая библиотека проверки паролей пользователей. Неаутентифицированный просмотр имен пользователей и разделенных ресурсов. Скрытие имени последнего работавшего пользователя. Отключение системы. Периодические обновления и исправления системы. Домены Windows и разграничение доступа к рабочим станциям сети. Домены, отношение «доверия» и области действия пользовательских бюджетов. Модели доменов. Учетные записи пользователей и сетевая аутентификация. Вход пользователей в мультидоменной среде. Криптографическая защита. Криптопровайдеры. Сертификаты. Удостоверяющие центры. Подпись исполняемых файлов. Шифрование файловой системы (EFS, BitLocker). Криптографическая защита сетевого траффика (IPSec, SSL/TLS). Сетевая безопасность. Криптографически незащищенные пароли в сети. Подпись SMB-пакетов. Пароли LANMAN. Сетевые атаки на системные сервисы. Прослушивание и перехват сетевого траффика. Изоляция системных сервисов Windows от глобальных сетей. Подмена IP-пакетов. Ограничения TCP/IP портов. Безопасность сетевых протоколов Windows. Служба удаленного доступа (RAS, RDP) Пароли пользователей и удаленный доступ. Безопасность протоколов удаленного доступа. Windows Firewall. Замкнутость программной среды. Политика ограничений WRP. AppLocker. Обзор правил AppLocker. Компоненты и функционирование AppLocker. Защита пользовательских учетных записей (UAP). Мандатный контроль доверенности исполняемого кода (MIC). Изоляция привилегий пользовательских процессов (UIPI). Рандомизация загрузки модулей в адресное пространство процесса (ASLR). Защита от атак. Разделение входа в систему. Защита от собирателей паролей при входе в систему. Переменные окружения. Нестандартные командные процессоры. Скрытие программ в файлах данных. Автозапуск с отчуждаемых носителей. Подмена ссылок. Расширения файлов. Удаление атрибута «R» с директории Program Files. Интернет браузеры. Подмена системных библиотек.