Основные методы прогнозирования и нейтрализация угроз информационной безоспаности предприятия

advertisement

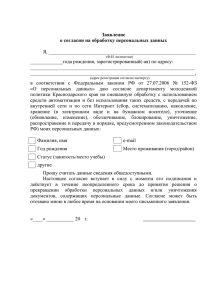

ДОКЛАД ТЕМА: «Основные методы прогнозирования и нейтрализации угроз информационной безопасности предприятия» Санкт-Петербург 2024 В наше время информационная безопасность стала одним из самых актуальных и важных аспектов для предприятий всех масштабов. С развитием технологий и все большим использованием цифровых инструментов в бизнесе, предприятия сталкиваются с ростом угроз со стороны киберпреступников, шпионов, конкурентов и других злоумышленников. Взломы баз данных, кражи персональных данных, атаки на сетевую инфраструктуру и другие киберугрозы ставят под угрозу не только информацию о самом предприятии, но и ее репутацию, финансовую стабильность и доверие клиентов. Осознавая важность информационной безопасности, предприятия стремятся разработать эффективные стратегии защиты данных и информационных ресурсов. Однако, чтобы создать надежную систему защиты, необходимо не только реагировать на существующие угрозы, но и прогнозировать возможные риски, а также разрабатывать меры по их предотвращению. Целью данного доклада является изучение основных методов прогнозирования и нейтрализации угроз информационной безопасности на предприятии. Мы рассмотрим проблему конфиденциальности и безопасности персональных данных, которая в свою очередь вызывает ряд вопросов: Какие тенденции в сфере нарушения конфиденциальности и безопасности персональных данных можно выделить? Какие инструменты и методы моделирования могут быть применены для предварительного определения рисков и уязвимостей в системах хранения и обработки персональных данных? 2 Какие алгоритмы мониторинга и реагирования могут быть наиболее эффективными для обнаружения и предотвращения утечек персональных данных? Что понимается под персональными данными? На этот вопрос отвечает Федеральный закон «О персональных данных» от 27 июля 2006 года № 152-ФЗ устанавливает правовую основу обращения с персональными данными физических лиц в целях реализации конституционных прав человека, в том числе права на неприкосновенность частной жизни, личную и семейную тайну. Персональными данными признаются любые сведения о физическом лице, в том числе: — его фамилия, имя, отчество, год, месяц, дата и место рождения, адрес, семейное, социальное, имущественное положение, образование, профессия, доходы и другая информация. Перед тем, как затронуть проблему конфиденциальности и безопасности персональных данных, рассмотрим Основные методы прогнозирования и нейтрализации угроз информационной безопасности предприятия: 1. Методы прогнозирования угроз: а. Анализ актуальных уязвимостей: Проведение регулярного анализа современных трендов в киберугрозах и изучение известных уязвимостей 3 позволяют прогнозировать потенциальные атаки и разрабатывать соответствующие меры защиты. б. Моделирование угроз: Создание моделей угроз, основанных на исторических данных, позволяет предвидеть возможные сценарии атак и определять наиболее вероятные уязвимости, на которые могут направиться атаки. в. Мониторинг уязвимостей и событий: Постоянный мониторинг сетевой инфраструктуры и систем безопасности предприятия позволяет оперативно обнаруживать новые уязвимости и потенциальные атаки, а также реагировать на них до того, как они приведут к серьезным последствиям. 2. Методы нейтрализации угроз: а. Использование средств защиты: Внедрение средств антивирусной защиты, брандмауэров, систем обнаружения вторжений (IDS/IPS) и антифишинговых программ позволяет предотвращать внедрение вредоносных программ и сетевых атак. б. Многоуровневая аутентификация: Введение многофакторной аутентификации повышает уровень безопасности доступа к информационным ресурсам предприятия и затрудняет несанкционированный доступ. в. Обучение персонала: Проведение обучения и тренингов для сотрудников по вопросам информационной безопасности помогает повысить осведомленность и уменьшить риск социально-инженерных атак, таких как фишинг. 4 г. Системы мониторинга и реагирования на инциденты (SIEM): Внедрение SIEM-систем позволяет централизованно мониторить события в сети, обнаруживать аномалии и автоматически реагировать на инциденты безопасности. Программы SearchInform и MaxPatrol. д. Регулярные аудиты и тестирование безопасности: Проведение регулярных аудитов безопасности сети и приложений, а также пентестирование (тестирование на проникновение) помогают выявить и устранить уязвимости до их использования злоумышленниками. е. Резервное копирование и восстановление данных: Регулярное создание резервных копий данных и разработка планов восстановления после инцидентов позволяет быстро восстанавливать работоспособность систем после атак и минимизировать потери информации. Вернемся к рассмотрению самой проблемы. Суть проблемы конфиденциальности и безопасности персональных данных охватывает не только технические аспекты защиты данных, но также и методы анализа, прогнозирования и предотвращения угроз безопасности, связанных с обработкой и хранением персональных данных на предприятии. Эта проблема становится особенно актуальной в условиях растущей цифровизации и увеличения количества цифровых данных, которые подвергаются рискам нарушения конфиденциальности и безопасности. В 2021 году по данным отчёта «О значимых утечках данных в России» от команды Kaspersky Digital Footprint Intelligence, в 2021 году зафиксировано 189 случаев публикаций значимых баз данных российских компаний. 5 В 2022 году в открытом доступе оказалось более 2 млрд записей с персональными данными. Больше всего утечек конфиденциальной информации происходило у ретейлеров и сервисов доставки. Злоумышленники в 2022 году раскрыли 168 значимых баз данных российских компаний. В 2023 году по данным отчёта «О значимых утечках данных в России» от команды Kaspersky Digital Footprint Intelligence, в 2023 году зафиксировано 133 случая публикаций значимых баз данных российских компаний. По сравнению с 2022 годом самих объявлений об утечках стало меньше, но объём опубликованных данных вырос на 33%. 200 189 180 168 160 133 140 120 100 80 60 40 20 0 Публикация значимых баз данных Российских компаний 2021 2022 2023 Таким образом, проблема конфиденциальности и безопасности персональных данных не только является важным аспектом информационной безопасности предприятия, но и имеет прямое влияние на его репутацию, финансовую устойчивость и законное функционировании, поэтому она так важна в контексте разработки и реализации методов прогнозирования нейтрализации угроз информационной безопасности предприятия. 6 и Вернемся к нашим вопросам, которые были озвучены раннее 1. Какие тенденции в сфере нарушения конфиденциальности и безопасности персональных данных можно выделить? Анализ трендов в нарушениях безопасности и утечках персональных данных является важным шагом для прогнозирования будущих угроз. Например, можно обратить внимание на следующие тенденции: Учащение случаев фишинга: Фишинговые атаки становятся все более хитроумными и индивидуализированными. Злоумышленники могут выдавать себя за доверенных лиц или организации, чтобы обмануть пользователей и выманить их личные данные, такие как пароли или данные банковских карт. Атаки на слабо защищенные мобильные приложения: С ростом числа мобильных устройств и их использования для работы с чувствительной информацией, мобильные приложения становятся целью для хакеров. Уязвимости в мобильных приложениях могут быть использованы для получения доступа к персональным данным пользователей. Утечки данных из-за недостаточно защищенных облачных хранилищ: Многие компании используют облачные сервисы для хранения и обработки данных. Однако недостаточная защита таких облачных хранилищ может привести к несанкционированному доступу к конфиденциальной информации. Социально-инженерные атаки: Злоумышленники все чаще используют методы социальной инженерии для получения доступа к системам и данным. Это может включать в себя обман сотрудников предприятия или клиентов с целью получения доступа к конфиденциальной информации. 7 2. Какие инструменты и методы моделирования могут быть применены для предварительного определения рисков и уязвимостей в системах хранения и обработки персональных данных? Использование методов моделирования угроз позволяет оценить уровень риска и идентифицировать потенциальные уязвимости. Например: Аудит системы безопасности: Аудит системы безопасности предприятия позволяет выявить существующие уязвимости и оценить уровень защиты системы. Он включает проверку наличия обновлений программного обеспечения, настройку брандмауэров и других средств защиты. Пентестирование (тестирование на проникновение): Этот метод предполагает моделирование атаки на систему с целью выявления уязвимостей и оценки степени их воздействия на безопасность системы. Пентестирование может включать в себя проверку веб-приложений, сетевых сервисов, а также физических устройств. Моделирование сценариев атак: Проведение моделирования сценариев атак позволяет предсказать возможные способы нарушения безопасности системы и принять меры по их предотвращению. Это может включать в себя анализ возможных уязвимостей в сетевой инфраструктуре и приложениях, а также определение наиболее вероятных методов атаки. 3. Какие мониторинговые и реагирования механизмы могут быть наиболее эффективными для обнаружения и предотвращения утечек персональных данных? 8 Эффективные системы мониторинга и реагирования на инциденты позволяют оперативно обнаруживать и предотвращать утечки персональных данных. Например: Система SIEM (Security Information and Event Management): SIEM позволяет централизованно собирать, анализировать и реагировать на события безопасности в реальном времени. Это позволяет оперативно обнаруживать и предотвращать утечки персональных данных. Механизмы автоматического механизмы реагирования реагирования: позволяют Автоматизированные оперативно реагировать на обнаруженные угрозы. Это может включать автоматическое блокирование доступа к уязвимым данным, отправку уведомлений о нарушениях безопасности или активацию механизмов восстановления после инцидентов безопасности. Мониторинг сетевой активности: Постоянный мониторинг сетевой активности позволяет выявлять аномальную активность, необычные запросы или подозрительные попытки доступа к данным. Это помогает быстро обнаруживать потенциальные угрозы и принимать меры по их нейтрализации. Обучение сотрудников: Обучение сотрудников предприятия правилам безопасности и методам защиты данных является ключевым аспектом предотвращения утечек персональных данных. Они должны быть осведомлены о методах атак, признаках фишинга и других угрозах, чтобы более эффективно предотвращать инциденты безопасности. Таким образом, эти методы и механизмы представляют собой интегральную часть усилий предприятия по обеспечению конфиденциальности и безопасности персональных данных. Эффективное прогнозирование и 9 нейтрализация угроз информационной безопасности требует комплексного подхода и внедрения современных технологий и методик защиты данных. В заключении хочется подчеркнуть, что проблема конфиденциальности и безопасности персональных данных играет критическую роль в современном информационном мире, особенно для предприятий, которые обрабатывают большие объемы информации. Данные анализа тенденций в сфере нарушения безопасности и инструментов моделирования рисков свидетельствуют о необходимости постоянного внимания к этой проблеме и разработки эффективных стратегий защиты. Методы прогнозирования, анализа и реагирования на угрозы информационной безопасности, описанные в докладе, представляют собой важные инструменты для предотвращения утечек данных и минимизации рисков для реагировать предприятия. Они на обнаруживать угрозы, позволяют и предприятиям оперативно предотвращать инциденты безопасности, а также повышать уровень защиты своих информационных ресурсов. Важно отметить, что успешная защита данных требует не только технических решений, но и внимания к человеческому фактору, обучению персонала и соблюдению законодательства о защите персональных данных. Только комплексный предприятиям подход обеспечить к решению надежную этой защиту проблемы позволит конфиденциальности и безопасности персональных данных, сохранить доверие клиентов и успешно функционировать в условиях современного цифрового мира. 10 Список используемой литературы 1. Защита информации и кибербезопасность: учебник для вузов / под ред. В.И. Тамбовцева, М.В. Трофимова. - Москва: Издательство Юрайт, 2019; 2. Информационная безопасность предприятия: учебное пособие / под ред. М.С. Шишова. - Санкт-Петербург: Питер, 2020; 3. Кибербезопасность и защита информации: учебник для вузов / под ред. Д.А. Кузнецова. - Москва: КНОРУС, 2018; 4. Степаненко В.В. Информационная безопасность предприятия: учебник. Москва: Издательство ФГБОУ ВО РГТЭУ, 2017; 5. Королёв А.С., Кузнецов А.С., Белов Ю.В. Информационная безопасность организации: учебник. - Москва: Издательский центр «Академия», 2019; 6. Постановление Правительства Российской Федерации от 1 ноября 2012 г. N 1119 "Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных"; 7. Федеральный закон от 27 июля 2006 г. N 152-ФЗ "О персональных данных" (с изменениями и дополнениями); 11